Foro regional de Corea de la Passwordless Alliance

¡Los inicios de sesión confiados en el extranjero sacuden la soberanía digital!

Últimamente, no solo la UE, sino todo el mundo está poniendo su atención en la IA soberana. La estrategia nacional para desarrollar la inteligencia artificial (IA) de forma independiente, sin depender de las grandes empresas tecnológicas extranjeras, y para usar los datos se está promoviendo como una dirección importante para la soberanía digital.

Pero creo que un campo que es igual de urgente y que debería considerarse junto con la IA soberana es el «inicio de sesión soberano».

La mayoría de los usuarios almacenan sus ID y contraseñas en el navegador web cuando utilizan servicios en línea, y luego utilizan la función de autocompletar contraseñas o inician sesión en otros servicios en línea utilizando inicios de sesión sociales de empresas extranjeras como Google, Facebook, MS y Apple. Además, los principales servicios en línea extranjeros están promoviendo activamente el inicio de sesión sin contraseña mediante claves de acceso basadas en datos biométricos.

Sin embargo, el autocompletado del navegador, los inicios de sesión sociales y las claves de acceso biométricas que se utilizan para facilitar el inicio de sesión dan lugar a que las claves digitales, que solo debería conocer el usuario, se gestionen en el extranjero. El autocompletado del navegador utiliza la función de gestión de contraseñas del desarrollador del navegador, donde todos los ID de usuario y contraseñas se sincronizan con servidores extranjeros. El inicio de sesión social es una estructura en la que un operador extranjero está autorizado a realizar la autenticación entre los usuarios y los proveedores del servicio. Por último, las claves de acceso biométricas también se sincronizan con los operadores de plataformas extranjeras que desarrollaron el sistema operativo, lo que significa que las claves privadas biométricas son gestionadas por empresas extranjeras.

Estándares internacionales y tecnologías libres para resolver el inicio de sesión soberano

Están surgiendo tecnologías que permiten a los usuarios mantener la comodidad sin depender de terceros. Ejemplos representativos son la tecnología soberana sin contraseña «Passwordless X1280» y la tecnología soberana de gestión de contraseñas «QR Password Manager».

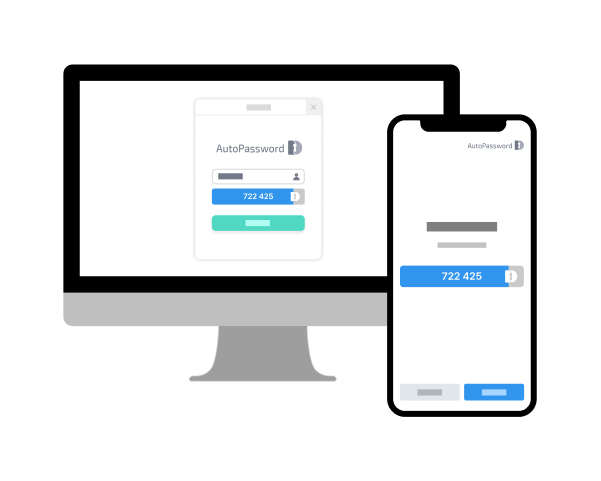

Tecnología soberana sin contraseña: Passwordless X1280

Passwordless X1280 es un método en el que, al iniciar sesión en un servicio en línea, el usuario no introduce una contraseña, sino que el servicio en línea le presenta primero una contraseña automática y el usuario la aprueba comparándola con el valor generado en su smartphone. En el método convencional, el usuario introducía la contraseña y el servicio en línea aprobaba la coincidencia, pero esta tecnología permite que el servicio en línea presente la contraseña automática y el usuario apruebe la coincidencia en el smartphone, lo que elimina la responsabilidad del usuario de memorizar o cambiar la contraseña.

En particular, mejora la estructura de responsabilidad injusta del usuario, en la que el servicio no asume ninguna responsabilidad, incluso en casos de robo de cuentas o phishing, y solo el usuario es responsable debido a una mala gestión. Se trata de un modelo de responsabilidad del servicio con resistencia fundamental al phishing, especialmente en situaciones en las que aumentan los ataques de phishing basados en la inteligencia artificial dirigidos a los usuarios.

Además, dado que el servicio presenta una nueva contraseña automática cada vez que se accede a él, los usuarios no necesitan recordar ni gestionar diferentes contraseñas para cada servicio, lo que permite un acceso cómodo a diversos servicios. A diferencia del inicio de sesión social, no es necesario revelar a terceros los sitios que ha visitado el usuario.

Esta tecnología ha sido adoptada como norma internacional X.1280 por la UIT, un organismo internacional de normalización técnica afiliado a las Naciones Unidas, y ya se utiliza en bancos y organismos gubernamentales. La organización sin ánimo de lucro Passwordless Alliance, con sede en Ginebra (Suiza) (www.passwordlessalliance.org), ofrece el software y la formación de forma gratuita en todo el mundo.

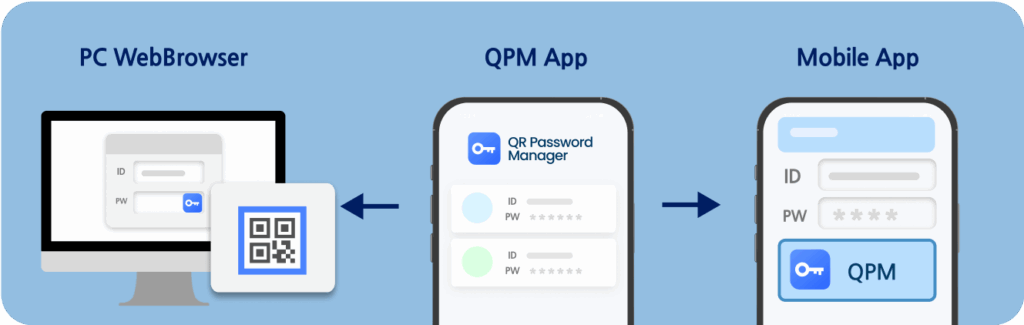

Tecnología soberana de gestión de contraseñas: QR Password Manager

QR Password Manager (www.qrpasswordmanager.com) es un gestor de contraseñas descentralizado que, a diferencia de los gestores de contraseñas existentes que sincronizan los ID de usuario y las contraseñas con un servidor, no tiene un servidor de sincronización centralizado. Todos los ID de usuario y contraseñas se cifran y almacenan en el smartphone, y cuando se necesita la información de inicio de sesión, se introducen automáticamente en otro dispositivo mediante una comunicación basada en códigos QR.

La información de la cuenta almacenada en el smartphone se guarda en el área segura del teléfono y solo se transmite a través de la autenticación biométrica móvil.

QR Password Manager es un software personal que cualquiera puede utilizar inmediatamente instalando la aplicación QR Password Manager en su smartphone y la extensión QR Password Manager en el navegador de su PC.

Pantalla de inicio de sesión de QR Password Manager

El inicio de sesión soberano debe ser lo primero para proteger la IA soberana

Antes del gran discurso sobre la IA soberana, el inicio de sesión, que es el punto de partida de la actividad digital, debe ser independiente de las estructuras dependientes del extranjero para garantizar verdaderamente la soberanía digital. Los métodos existentes de autocompletado de contraseñas, inicio de sesión social y autenticación biométrica conducen a una estructura de inicio de sesión dependiente de terceros. Dentro de esta estructura, independientemente de la IA que se utilice, nuestros datos siguen siendo accesibles para terceros.

Por lo tanto, los gobiernos, las empresas y los usuarios deben esforzarse por adoptar y utilizar activamente tecnologías de inicio de sesión soberano que puedan reforzar su soberanía digital a partir de ahora. Si seguimos atrapados en los métodos de inicio de sesión habituales distribuidos por empresas extranjeras, no podremos recuperar la verdadera soberanía digital.

Dado que ya se han desarrollado tecnologías libres y normas internacionales relacionadas con el inicio de sesión soberano, el gobierno debe apoyar la difusión y expansión de los sistemas de inicio de sesión soberano establecidos como normas internacionales a través de políticas, y promover rápidamente la mejora de la concienciación y la reforma institucional para convertir la estructura de inicio de sesión dependiente del extranjero en una estructura de inicio de sesión independiente.

Además, los servicios en línea deben alejarse de la estructura de inicio de sesión social que traslada la carga de la prueba del inicio de sesión al usuario, y participar en el uso de tecnologías libres de estándar internacional en las que el servicio en línea asume la carga de la prueba y proporciona comodidad y seguridad a los usuarios.

Por último, instamos a los usuarios generales a que se independicen en la gestión de contraseñas utilizando tecnologías soberanas de gestión de contraseñas que se adhieran al principio de no compartir contraseñas ni claves privadas biométricas con nadie, incluidos los desarrolladores de navegadores o sistemas operativos.

A medida que la IA soberana se convierte en un tema popular y comienzan a crecer las reflexiones sobre la soberanía digital, ahora es el momento de considerar y poner en práctica el concepto, a menudo pasado por alto, del inicio de sesión soberano.

Cuando el gobierno, las empresas y los ciudadanos practican el «inicio de sesión soberano» Solo cuando los gobiernos, las empresas y los ciudadanos practiquen el pequeño principio del «inicio de sesión soberano» se podrá establecer la base de la soberanía digital.

Introducción al foro Passwordless Alliance de Corea

Este foro está gestionado por la Asociación de Protección de Datos Personales con el apoyo de la TTA (Asociación de Tecnología de las Telecomunicaciones).